译者:eridanus96

预估稿费:200RMB

投稿办法:发送邮件至linwei#360.cn,或上岸网页版在线投稿

目前,人们都会利用谷歌等搜索引擎,来查找自己不知道的信息。通过搜索,我们能迅速找到所须要的内容。然而,谷歌搜索所返回的链接,并不能担保是一定安全的。正因如此,攻击者借助于搜索引擎优化(SEO),使他们的恶意链接在搜索结果中更多地涌现,从而让他们的目标用户群体传染宙斯熊猫银行木马(the Zeus Panda banking Trojan)。使特定银行干系关键词的搜索结果发生变动,是一种独特的攻击办法,可以有效地针对特定用户实现攻击,就像是在井里投毒。

攻击者紧张对财务干系的关键字进行搜索,确保搜索结果能显示恶意链接,以最大限度地提高其病毒传染的转化率。由于他们确定,受传染的用户将会定期利用各种金融平台,攻击者就可以快速地获取到用户凭据、银行卡信息和信用卡信息等内容。

通过对用于传播这一病毒的根本构造进行剖析,我们创造其整体配置和操作过程非常分外,其不依赖于常见的恶意软件扩散办法。攻击者不会一味沿用已有的技能,而是会定期改进。由此也可以解释,及时更新威胁情报,对付确保组织能随时抵御新的威胁,是至关主要的。

初始攻击向量电子邮件并不是这一病毒最初的传染源。攻击者针对的是特定的搜索关键词凑集,这些关键词可能会被潜在目标利用Google等搜索引擎查询到。通过利用存在漏洞的Web做事器,攻击者能确保他们的恶意结果在搜索引擎中得到较高排名,从而增加了潜在受害者点击的可能性。

举例来说,攻击者彷佛以下列关键词作为目标:

在大多数情形下,攻击者能够在搜索引擎结果页面(SERP)的首页上显示多条带有病毒的结果,以便将其作为目标。在这个例子中,关键词为“Rajhi银行在斋月的事情韶光”,下面是Google搜索返回的内容:

通过对已有评级的商业网站进行攻击,攻击者可以使搜索结果看起来更安全,比如在SERP中的结果中显示5星和100%的评级。

攻击者针对的是大量关键词组合,个中大多数是针对潜在受害者可能搜索的银行或金融干系信息而量身定做的。并且,也汇合中对某个地理区域发动攻击,该病毒会以印度和中东的金融机构为紧张目标。其他的一些关键字还例如:

此外,所有恶意页面的标题都有附加的短语。利用“intitle:”搜索参数,我们就能够主动识别出数以百计的恶意页面,这些恶意页面会勾引用户下载病毒。下面列出了这些附加短语的一些示例:

如果用户试图浏览这些受攻击的做事器上的网页,将会开始多级的恶意软件传染过程,我们接下来将详细剖析。

比较讽刺的是,在研究过程中我们还创造,存在相同的重定向系统及干系根本举动步伐,用来辅导受传染的用户联系假冒的技能支持。通过显示图像,关照用户系统传染了宙斯病毒,并辅导他们联系指定电话号码。

传染过程剖析

当受害者访问恶意网页时,该网站利用Javascript将客户端重定向到中间站点上托管的Javascript。

这将导致客户端检索和实行位于被document.write()方法所指定地址的Javascript。随后的页面包含类似的功能,是将一个HTTP GET要求转向到另一个页面。

随后,中间做事器将返回HTTP 302对客户端进行相应,将客户端重定向到另一个被攻击的站点,这个站点实际上是用来保存恶意Word文档的。因此,客户端会通过这次重定向,下载恶意文档。这是一种常日被称为“302缓冲”的技能,在开拓工具包中广泛利用。

按照重定向结果,下载恶意Microsoft Word文档。

下载恶意的Word文档后,受害者的浏览器会讯问“打开或保存该文件”。如果选择打开文件,打开后文档将显示以下,提示受害者“启用编辑模式”并点击“启用内容”。

一旦选择了“启用内容”,就会实行Word文档中嵌入的恶意宏。正是这些宏,卖力下载和实行PE32的可实行文件,从而传染了系统。宏代码本身不具有危害性,而且十分大略,它只是卖力下载恶意可实行文件,将其保存到系统的%TEMP%目录中,并且利用类似于“obodok.exe”的文件名。

在这个样本中,恶意可实行文件位于以下URL中:

hXXp://settleware[.]com/blog/wp-content/themes/inove/templates/html/krang.wwt

这些宏利用以下 Powershell 命令启动此过程:

根据对病毒所在恶意域名DNS干系信息的查看,我们创造在2017年6月7日至8日期间,试图解析域名的DNS要求数量有两个明显的峰值。

Settleware Secure Services, Inc.是一个文档电子署名做事, 许可以电子办法签署文档。它可以跨多个不同的过程利用,包括不动产代管电子署名,此外也供应eNotary做事。

木马事理剖析与该传染模式干系的病毒,是一个新版本的宙斯熊猫银行木马,该木马用于盗取银行及其他敏感凭据。

我们认为,其有效载荷是分为多阶段的。初始阶段的有效载荷,具有反剖析技能,可以有效躲避检测。除此之外,它还具有几个规避技能,用于确保恶意软件在自动化剖析环境及沙盒中不会正常实行。我们特殊关注该木马的伪装手段。

木马将首先查询系统的键盘映射, 以确定系统上利用的措辞。如果检测到下列任何键盘映射, 它将终止实行:

LANG_RUSSIAN

LANG_BELARUSIAN

LANG_KAZAK

LANG_UKRAINIAN

木马还实行检讨,以确定它是否在以下管理程序或沙盒环境中运行:

VMware

VirtualPC

VirtualBox

Parallels

Sandboxie

Wine

SoftIce

它还检讨了安全职员在剖析恶意软件时常常运行的各种工具和实用程序是否存在,其完全列表如下:

如果知足上述的任何一条,该木马首先会将一个自我删除的批处理文件写入%TEMP%目录,并利用Windows命令提示符实行该操作。木马利用RDTSC,基于韶光产生用于存储批处理文件的文件名。这个批处理文件卖力删除原始样本。一旦完成原始样本的删除事情,它就会从%TEMP%中删除其自身。

为阻挡剖析,其在初始阶段将利用无效参数,去调用数以百计的有效API。它还会利用构造化非常处理(SEH)来修补其自身的代码。它会多次查询和存储当前指针位置,以检测活动,并确定自身是否在沙盒或自动剖析环境下实行。下面是利用无效参数的有效API调用的示例,个中获取指针位置的调用是有效的,而对ScreentoClient的调用则包含无效参数。

下面是一个虚假调用的例子,用来迷惑剖析职员,增加剖析该木马所需的韶光和精力。我们常常看到用来迷惑反汇编器的无效操作,但在这里,由于它位于上百个构造之前,使得更难去识别有效的变量。

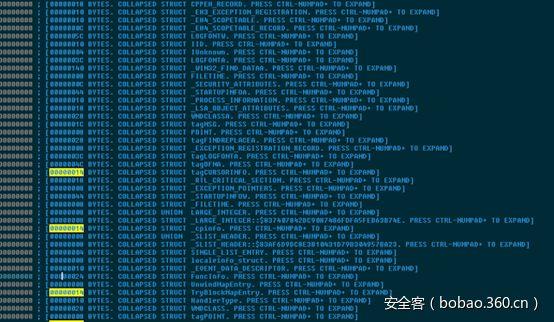

下面的截图展示了通过IDA自动添补和无用构造的列表。这些方法都是为了加大剖析的难度,让剖析职员无法从代码实行流的角度,剖析出其真正意图。

每隔一段,我们能找到一个有效的和有用的操作。下面的EAX寄存器存储在一个变量中,以便之后再次利用,用来分配堆内存块,并启动它自己的解压缩代码。

该木马还是用了其它技能,使剖析变得更加困难,比如创建了上百个条件比较,这使得跟踪代码更加困难。不才面的例子中,几个if条件语句的伪代码演示了这一过程,并解释了它是如何阻碍对代码的跟踪。

为理解密恶意代码,它安装了一个非常处理程序,卖力解密一些内存字节,以连续实行。

下面是SEH刚刚被初始化:

在同一个例程中,它会实行以下代码的解密例程。我们还创造,大量的非常调用会导致一些沙盒崩溃,这也是防止自动化剖析的一种手段。

一旦将数据解密并存储到以前分配的缓冲区中,它将利用已知机制(EnumDisplayMonitor的回调例程功能)在winmain中连续实行,方法是将回调例程的值设置为修复的内存。

在此实行过程中,恶意软件将连续修补自身并连续实行。

字符串利用XOR值进行加密,但是每个字符串都利用单独的XOR值来防止大略的检测机制。下面是一些可以用来解密字符串的IDA Python代码。

这段代码对应IDA字符串的解密及引用,0x1250EBD2对应解密例程,0x1251A560对应加密的字符串表。

通过下面这些注释,我们可以理解该木马中的不同功能。

对付API调用,它利用如下算法。这段代码可以在IDA中利用,以便对API调用进行注释。

该木马利用的通用函数,涉及以下参数:

与模块对应的 DWORD 值;

对应于模块的加密字符串表的索引项(如果未加载);

API本身的哈希值;

用于存储API调用地址的索引。

下面是一个伪代码示例,它展示了如何实行API调用。仅仅是利用快照列表,查找内存中的进程。

一旦木马开始完备实行,它就会将一个可实行文件复制到以下位置:

C:\Users\<Username>\AppData\Roaming\Macromedia\Flash Player\macromedia.com\support\flashplayer\sys\

它还会通过创建以下注册表项来担保持久性:

1HKEY_USERS\<SID>\Software\Microsoft\Windows\CurrentVersion\Run\extensions.exe它将此注册表项的数据值设置为由木马创建的路径/文件名。下面是数据值的一个示例:

1\"大众C:\Users\<Username>\AppData\Roaming\Macromedia\Flash Player\macromedia.com\support\flashplayer\sys\extensions.exe\"大众s\\0在分外情形下,创建的文件被命名为“extensions.exe”,但是我们已经创造其还会利用其他几个不同的文件名。

针对宙斯熊猫银行木马,如果日后有其他剖析,将会在这里补充发布:

https://cyberwtf.files.wordpress.com/2017/07/panda-whitepaper.pdf

总结攻击者不断考试测验探求新的方法来领导用户运行病毒,这些病毒则可以传染受害者的打算机。常日来说,病毒邮件、诱骗点击和水坑攻击是较为常见的攻击办法。然而这一次,我们创造了另一个完全的攻击框架,通过“SERP投毒”利用户误点击特定网站,并传染宙斯木马。在这种情形下,攻击者必须确保其恶意链接在搜索引擎中排名较为靠上。

随着威胁的格局不断演化,攻击者不断在探求新的攻击媒介。因此,如果具备一个健全的、分层的纵深防御策略,将有助于确保组织能够相应不断变革的威胁环境。须要提醒用户的是,必须时候保持当心,在点击链接前三思而行,不能对邮件附件或是搜索引擎的搜索结果产生盲目信赖。

病毒干系域名、IP及样本Hash恶意文档域名:

mikemuder[.]com

恶意文档IP:

67.195.61[.]46

干系恶意域名:

acountaxrioja[.]es

alpha[.]gtpo-cms[.]co[.]uk

arte-corp[.]jp

bellasweetboutique[.]com

billing[.]logohelp[.]com

birsan[.]com[.]tr

bitumast[.]com

bleed101[.]com

blindspotgallery[.]co[.]uk

blog[.]mitrampolin[.]com

calthacompany[.]com

cannonvalley[.]co[.]za

coinsdealer[.]pl

corvettescruisingalveston[.]com

craigchristian[.]com

dentopia[.]com[.]tr

dgbeauty[.]net

dressfortheday[.]com

evoluzionhealth[.]com

gemasach[.]com

japan-recruit[.]net

jaegar[.]jp

michaelleeclayton[.]com

www[.]academiaarena[.]com

www[.]bethyen[.]com

www[.]bioinbox[.]ro

www[.]distinctivecarpet.com

www[.]helgaleitner[.]at

www[.]gullsmedofstad[.]no

usedtextilemachinerylive[.]com

garagecodes[.]com

astrodestino[.]com[.]br

中间重定向域名:

dverioptomtut[.]ru

Word文档文件名:

nordea-sweden-bank-account-number.doc

al-rajhi-bank-working-hours-during-ramadan.doc

how-many-digits-in-karur-vysya-bank-account-number.doc

free-online-books-for-bank-clerk-exam.doc

how-to-cancel-a-cheque-commonwealth-bank.doc

salary-slip-format-in-excel-with-formula-free-download.doc

bank-of-baroda-account-balance-check.doc

bank-guarantee-format-mt760.doc

incoming-wire-transfer-td-bank.doc

free-online-books-for-bank-clerk-exam.doc

sbi-bank-recurring-deposit-form.doc

Word文档Hash值:

713190f0433ae9180aea272957d80b2b408ef479d2d022f0c561297dafcfaec2 (SHA256)

PE32 URL:

settleware[.]com/blog/wp-content/themes/inove/templates/html/krang.wwt

PE32 Hash值:

59b11483cb6ac4ea298d9caecf54c4168ef637f2f3d8c893941c8bea77c67868 (SHA256)

5f4c8191caea525a6fe2dddce21e24157f8c131f0ec310995098701f24fa6867 (SHA256)

29f1b6b996f13455d77b4657499daee2f70058dc29e18fa4832ad8401865301a (SHA256)

0b4d6e2f00880a9e0235535bdda7220ca638190b06edd6b2b1cba05eb3ac6a92 (SHA256)

C2域名:

hppavag0ab9raaz[.]club

havagab9raaz[.]club

C2 IP:

82.146.59[.]228