图片来自 Pexels

本节篇幅较长,我们紧张环绕以下几点来展开:

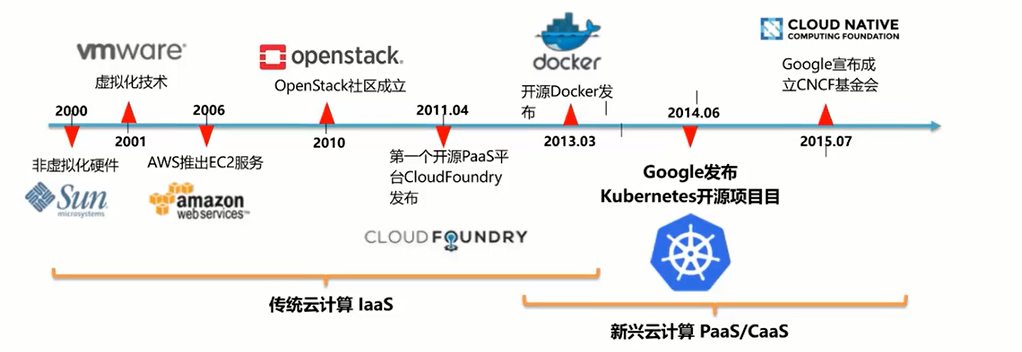

对许多公司来说,Docker 和 Kubernetes 这样的工具已经办理了支配问题,或者说险些办理了。

但他们还没有办理运行时的问题,这便是做事网格(Service Mesh)的由来。

什么是做事网格?

做事网格(Service Mesh)用来描述组成这些运用程序的微做事网络以及它们之间的交互。

它是一个用于担保做事间安全、快速、可靠通信的网络代理组件,是随着微做事和云原生运用兴起而出身的根本举动步伐层。

它常日以轻量级网络代理的办法同运用支配在一起。比如 Sidecar 办法,如下图所示:

我们对上图做个阐明:Service Mesh 设计一样平常划分为两个模块,掌握面和数据面。对付运用来说,所有流量都会经由数据面进行转发。

顺利转发的条件:数据面须要知道转发的目标地址,目标地址本身是由一些业务逻辑来决定的(例如做事创造)。

以是自然而然地,我们可以推断掌握面须要卖力管理数据面能正常运行所须要的一些配置:

须要知道某次要求转发去哪里:做事创造配置。外部流量进入须要判断是否已经达到做事流量上限:限流配置。依赖做事返回缺点时,须要能够实行相应的熔断逻辑:熔断配置。Serivce Mesh 可以看作是一个位于 TCP/IP 之上的网络模型,抽象了做事间可靠通信的机制。

但与 TCP 不同,它是面向运用的,为运用供应了统一的可视化和掌握。

Service Mesh 具有如下优点:

屏蔽分布式系统通信的繁芜性(负载均衡、做事创造、认证授权、监控追踪、流量掌握等等),做事只用关注业务逻辑。真正的措辞无关,做事可以用任何措辞编写,只需和 Service Mesh 通信即可。对运用透明,Service Mesh 组件可以单独升级。Service Mesh 目前也面临一些寻衅:

Service Mesh 组件以代理模式打算并转发要求,一定程度上会降落通信系统性能,并增加系统资源开销。Service Mesh 组件接管了网络流量,因此做事的整体稳定性依赖于 Service Mesh,同时额外引入的大量 Service Mesh 做事实例的运维和管理也是一个寻衅。随着做事网格的规模和繁芜性不断的增长,它将会变得越来越难以理解和管理。

Service Mesh 的需求包括做事创造、负载均衡、故障规复、度量和监控等。

Service Mesh 常日还有更繁芜的运维需求,比如 A/B 测试、金丝雀发布、速率限定、访问掌握和端到端认证。

Service Mesh 的涌现,填补了 Kubernetes 在微做事的连接、管理和监控方面的短板,为 Kubernetes 供应更好的运用和做事管理。

因此,Service Mesh 的代表 Istio 一经推出,就被认为是可以和 Kubernetes 形成双剑合璧效果的微做事管理的利器,受到了业界的推崇。

Istio 供应了对全体做事网格的行为洞察和操作掌握的能力,以及一个完全的知足微做事运用各种需求的办理方案。

Istio 紧张采取一种同等的办法来保护、连接和监控微做事,降落了管理微做事支配的繁芜性。

初识 Istio

Istio 发音「意丝帝欧」,重音在意上。官方给出的 Istio 的总结,大略明了:

Istioletsyouconnect,secure,control,andobserveservices.

连接、安全、掌握和不雅观测做事。

大略来说,Istio 针对现有的做事网格,供应一种大略的办法将连接、安全、掌握和不雅观测的模块,与运用程序或做事隔离开来,从而开拓职员可以将更多的精力放在核心的业务逻辑上。

以下是 Istio 的核心功能:

HTTP、gRPC、WebSocket 和 TCP 流量的自动负载均衡。通过丰富的路由规则、重试、故障转移和故障注入,可以对流量行为进行细粒度掌握。可插入的策略层和配置 API,支持访问掌握、速率限定和配额。对出入集群入口和出口中所有流量的自动度量指标、日志记录和追踪。通过强大的基于身份的验证和授权,在集群中实现安全的做事间通信。从较高的层面来说,Istio 有助于降落这些支配的繁芜性,并减轻开拓团队的压力。

它是一个完备开源的做事网格,作为透明的一层接入到现有的分布式运用程序里。它也是一个平台,拥有可以集成任何日志、遥测和策略系统的 API 接口。

Istio 多样化的特性使我们能够成功且高效地运行分布衰落做事架构,并供应保护、连接和监控微做事的统一方法。

核心特性

Istio 以统一的办法供应了许多跨做事网格的关键功能:

①流量管理

Istio 大略的规则配置和流量路由许可我们掌握做事之间的流量和 API 调用过程。

Istio 简化了做事级属性(如熔断器、超时和重试)的配置,并且让它轻而易举的实行主要的任务(如 A/B 测试、金丝雀发布和按流量百分比划分的分阶段发布)。

有了更好的对流量的可视性和开箱即用的故障规复特性,我们就可以在问题产生之前捕获它们,无论面对什么情形都可以使调用更可靠,网络更健壮。

②安全

Istio 的安全特性解放了开拓职员,使其只须要专注于运用程序级别的安全。

Istio 供应了底层的安全通信通道,并为大规模的做事通信管理认证、授权和加密。

有了 Istio,做事通信在默认情形下便是受保护的,可以在跨不同协议和运行时的情形下履行同等的策略,而所有这些都只须要很少乃至不须要修正运用程序。

Istio 是独立于平台的,可以与 Kubernetes(或根本举动步伐)的网络策略一起利用。

但它更强大,能够在网络和运用层面保护 Pod 到 Pod 或者做事到做事之间的通信。

③可不雅观察性

Istio 健壮的追踪、监控和日志特性让我们能够深入的理解做事网格支配。通过 Istio 的监控能力,可以真正的理解到做事的性能是如何影响上游和下贱的。

而它的定制 Dashboard 供应了对所有做事性能的可视化能力,并让我们看到它如何影响其他进程。

Istio 的 Mixer 组件卖力策略掌握和遥测数据网络。它供应了后端抽象和中介,将一部分 Istio与后真个根本举动步伐实现细节隔离开来,并为运维职员供应了对网格与后端根本履行之间交互的细粒度掌握。

所有这些特性都使我们能够更有效地设置、监控和加强做事的 SLO。当然,底线是我们可以快速有效地检测到并修复涌现的问题。

④平台支持

Istio 独立于平台,被设计为可以在各种环境中运行,包括跨云、内部环境、Kubernetes、Mesos 等等。

我们可以在 Kubernetes 或是装有 Consul 的 Nomad 环境上支配 Istio。

Istio 目前支持:

Kubernetes 上的做事支配。基于 Consul 的做事注册。做事运行在独立的虚拟机上。⑤整合和定制

Istio 的策略履行组件可以扩展和定制,与现有的 ACL、日志、监控、配额、审查等办理方案集成。

流程架构

Istio 做事网格逻辑上分为数据平面(Control Plane)和掌握平面(Data Plane),架构图如下所示:

数据平面(Data Plane)

由一组以 Sidecar 办法支配的智能代理 Envoy 组成。Envoy 被支配为 Sidecar,和对应做事在同一个 Kubernetes pod 中。

这许可 Istio 将大量关于流量行为的旗子暗记作为属性提取出来,而这些属性又可以在 Mixer 中用于实行策略决策,并发送给监控系统,以供应全体网格行为的信息。

这些代理可以调节和掌握微做事及 Mixer 之间所有的网络通信。

掌握平面(Control Plane)

卖力管理和配置代理来路由流量,此外配置 Mixer 以履行策略和网络遥测数据。

紧张包含如下几部分内容:

Mixer:策略和要求追踪。Pilot:供应做事创造功能,为智能路由(例如 A/B 测试、金丝雀支配等)和弹性(超时、重试、熔断器等)供应流量管理功能。Citadel:分发 TLS 证书到智能代理。Sidecar injector:可以许可向运用中无侵入的添加功能,避免为了知足第三方需求而添加额外的代码。核心模块

上文提到了很多技能名词,我们须要重点阐明一下:

①什么是 Sidecar 模式?

Sidecar 是一种将运用功能从运用本身剥离出来作为单独进程的设计模式,可以许可向运用中无侵入的添加功能,避免为了知足第三方需求而添加额外的代码。

在软件架构中,Sidecar 附加到主运用,或者叫父运用上,以扩展、增强功能特性,同时 Sidecar 与主运用是松耦合的。

Sidecar 是一种单节点多容器的运用设计形式,主见以额外的容器来扩展或增强主容器。

②Envoy 的浸染是什么?

Envoy 是一个独立的进程,旨在与每个运用程序做事器一起运行。

所有 Envoy组成了一个透明的通信网格,个中每个运用程序发送和吸收来自本地主机的,并且不须要知道网络拓扑。

与传统的做事通信做事的库方法比较,进程外架构有两个本色性好处:

Envoy 支持任何编程措辞写的做事。只用支配一个 Envoy 就可以在 Java、C++、Go、PHP、Python 等做事间形成网格。任何利用过大型面向做事的体系构造的人都知道,支配库升级可能会非常痛楚。Envoy 可以在全体根本举动步伐中迅速支配和升级。Envoy 以透明的办法弥合了面向做事的体系构造利用多个运用程序框架和措辞的情形。

③Mixer

Mixer 是一个独立于平台的组件,卖力在做事网格上实行访问掌握和利用策略,并从 Envoy 代理和其他做事网络遥测数据,代理提取要求级属性,发送到 Mixer 进行评估。有关属性提取和策略评估的更多信息,请拜会 Mixer 配置。

Mixer 中包括一个灵巧的插件模型,使其能够接入到各种主机环境和根本举动步伐后端,从这些细节中抽象出 Envoy 代理和 Istio 管理的做事。

④Pilot

掌握面中卖力流量管理的组件为 Pilot,它为 Envoy Sidecar 供应做事创造功能,为智能路由(例如 A/B 测试、金丝雀支配等)和弹性(超时、重试、熔断器等)供应流量管理功能。

它将掌握流量行为的高等路由规则转换为特定于 Envoy 的配置,并在运行时将它们传播到 Sidecar。

⑤Istio 如何担保做事通信的安全?

Istio 以可扩缩的办法管理微做事间通信的身份验证、授权和加密。Istio 供应根本的安全通信渠道,使开拓者可以专注于运用层级的安全。

Istio 可以增强微做事及其通信(包括做事到做事和终极用户到做事的通信)的安全性,且不须要变动做事代码。

它为每个做事供应基于角色的强大身份机制,以实现跨集群、跨云真个互操作性。

如果我们结合利用 Istio 与 Kubernetes(或根本架构)网络政策,Pod 到 Pod 或做事到做事的通信在网络层和运用层都将安全无虞。

Istio 以 Google 的深度防御策略为根本构建而成,以确保微做事通信的安全。

当我们在 Google Cloud 中利用 Istio 时,Google 的根本架构可让我们构建真正安全的运用支配。

Istio 可确保做事通信在默认情形下是安全的,并且我们可以跨不同协议和运行时同等地履行安全政策,而只需对运用稍作调度,乃至无需调度。

Envoy 进阶

Istio 利用 Envoy 代理的扩展版本,Envoy 因此 C++ 开拓的高性能代理,用于调度做事网格中所有做事的所有入站和出站流量。

Envoy 的许多内置功能被 Istio 发扬光大,例如:

动态做事创造负载均衡TLS 终止HTTP2 & gRPC 代理熔断器康健检讨、基于百分比流量拆分的灰度发布故障注入丰富的度量指标Envoy 分为主线程、事情线程、文件刷新线程,个中主线程便是卖力事情线程和文件刷新线程的管理和调度。

而事情线程紧张卖力监听、过滤和转发,事情线程里面会包含一个监听器,如果收到一个要求之后会通过过滤链来进行数据过滤。

前面两个都是非壅塞的,唯一一个壅塞的是这种 IO 操作的,会不断地把内存里面一些缓存进行落盘。

总结来说,我们可以环绕如下五方面:

①做事的动态注册和创造

Envoy 可以选择利用一组分层的动态配置 API 来进行集中管理。

这些层为 Envoy 供应了动态更新,后端群集的主机、后端群集本身、HTTP 路由、侦听套接字和通信加密。

为了实现更大略的支配,后端主机创造可以通过 DNS 解析 (乃至完备跳过) 完成,层也可以更换为静态配置文件。

②康健检讨

构建 Envoy 网格的建议方法是将做事创造视为终极同等的过程。Envoy 包括一个运行状况检讨子系统,该子系统可以选择对上游做事集群实行主动运行状况检讨。

然后,Envoy 利用做事创造和运行状况检讨信息的联合来确定康健的负载均衡做事器。Envoy 还支持通过非常检测子系统进行被动运行状况检讨。

③高等负载均衡

分布式系统中不同组件之间的负载平衡是一个繁芜的问题。

由于 Envoy 是一个独立的代理而不是库,因此它能够在一个位置实现高等负载平衡技能,并使任何运用程序都可以访问。

目前 Envoy 包括支持自动重试、断路、通过外部速率限制服务限定全局速率、要求隐蔽和非常值检测。未来操持为 Request Racing 供应支持。

④前端/边缘系统代理支持

虽然 Envoy 紧张是为做事通信系统而设计的,但对前端/边缘系统也是很有用的,如:可不雅观测性、管理、相同的做事创造和负载平衡算法等。

Envoy 包含足够的功能,使其可用作大多数 Web 运用做事用例的边缘代理。这包括作为 TLS 的终点、HTTP/1.1 和 HTTP/2 支持,以及 HTTP L7 路由。

⑤最好的不雅观察统计能力

Envoy 的紧张目标是使网络透明。但是在网络级别和运用程序级都无法避免的随意马虎涌现问题。

Envoy 包含了对所有子系统的强有力的统计支持。statsd 和其他兼容的数据供应程序是当前支持的统计吸收器,插入不同的统计吸收器也并不困难。

Envoy 可以通过管理端口查看统计信息,还支持通过第三方供应商进行分布式追踪。

更多详情请参考:什么是 Envoy?

https://www.jianshu.com/p/a6f7f46683e1?utm_campaign=maleskine&utm_content=note&utm_medium=seo_notes&utm_source=recommendation

方案畅想

运用上面的事理,我们可以有很多详细的方案运用于日常开拓。

方案一:运用 Istio 改造微做事

模拟在线书店的一个分类,显示一本书的信息。页面上会显示一本书的描述,书本的细节(ISBN、页数等),以及关于这本书的一些评论。

运用的端到端架构:Bookinfo 运用中的几个微做事是由不同的措辞编写的。

这些做事对 Istio 并无依赖,但是构成了一个有代表性的做事网格的例子:它由多个做事、多个措辞构成,并且 reviews 做事具有多个版本。

用 Istio 改造后架构如下:要在 Istio 中运行这一运用,无需对运用自身做出任何改变。我们只须要把 Envoy Sidecar 注入到每个做事之中。

终极的支配结果将如下图所示:

所有的微做事都和 Envoy Sidecar 集成在一起,被集成做事所有的出入流量都被 Sidecar 所挟制。

这样就为外部掌握准备了所需的 Hook,然后就可以利用 Istio 掌握平面为运用供应做事路由、遥测数据网络以及策略履行等功能。

更多细节,请移步官网示例:

https://istio.io/latest/zh/docs/examples/bookinfo/

方案二:用 Istio 改造 CI/CD 流程

对上述流程图大略阐明一下:

通过 Docker 对代码进行容器化处理。通过 Gitlab 托管代码。Jenkins 监听 Gitlab 下的代码,触发自动构建,并实行 Kustomize 文件。Kustomize 通过配置文件,设置了 Istio 的配置(染色识别、流量分发),并启动 K8s 支配运用。终极我们通过 Rancher 来对多容器进行界面化管理。打开浏览器进行访问。看到这里,相信你也理解了,我们实现了一个前端多容器化支配的案例。

它有什么意义呢?

首先,当然是环境隔离了,研发每人一个容器开拓,互不滋扰。其次,我们可以做很多小流量、灰度发布等事情。自动化支配,一站式的流程体验。如果你对容器化还不太理解,请先看看前面两篇文章:

Docker 边学边用一文理解 KubernetesIstio 还是有很多可圈可点的地方,相信看到这里你也有了更全面的认识。如果你想深入理解,不妨仔细研究官方示例,并且在实际项目中不断打磨。

参考资料:

Istio 官网什么是 Envoy微做事之 Service Mesh什么是 Service MeshIstio 如何连接、管理和保护微做事 2.0?在 MOSN 中玩转 dubbo-go作者:jartto

编辑:陶家龙

征稿:有投稿、寻求宣布意向技能人请联结 editor@51cto.com

【51CTO原创稿件,互助站点转载请注明原文作者和出处为51CTO.com】